事件记录

博客接入CDN后设置了封顶策略但设置阈值还是太多了,当天晚上被人恶意刷流量达到封顶阈值断开接入后我收到了服务商的短信

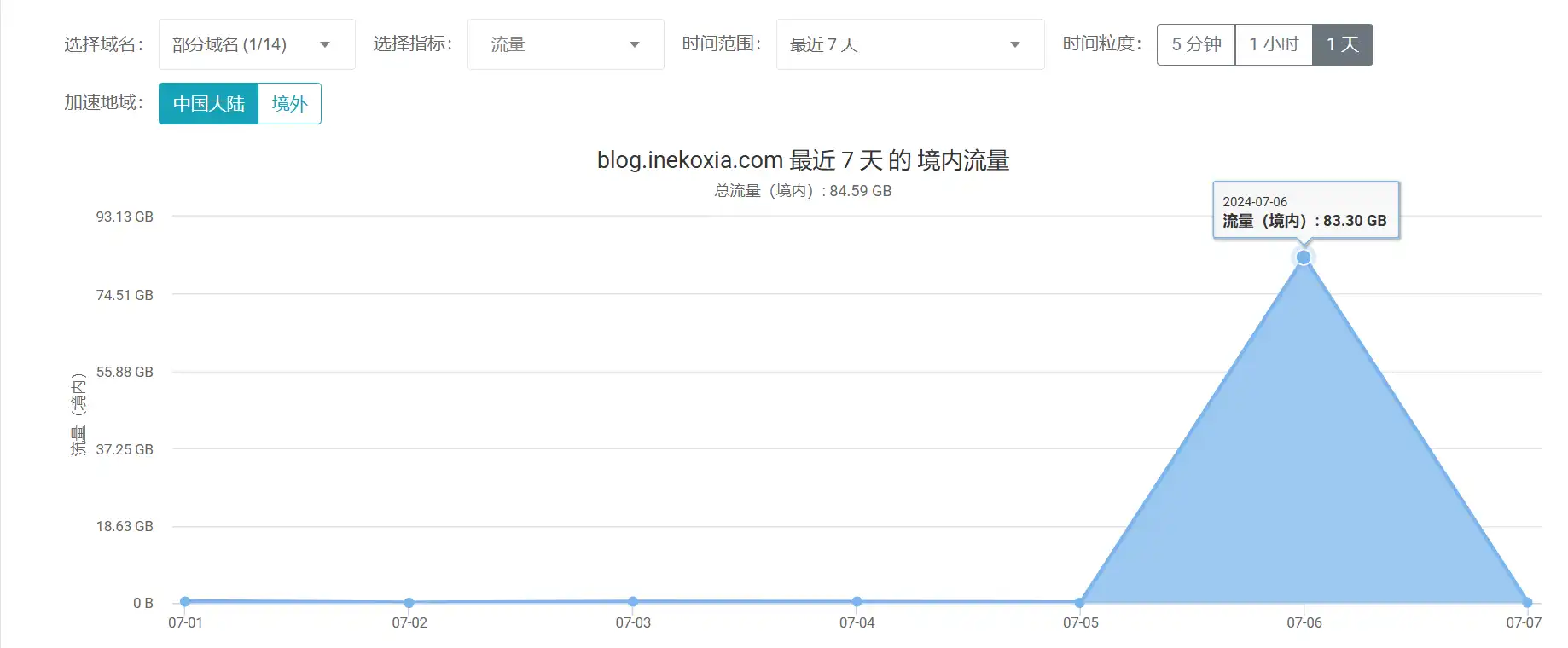

随后登录控制台发现流量已经跑了55G,之前在群里经常看到被刷欠费的站长,没想到这回还是轮到我了

溯源

在停止服务后尝试一次重新接入但依旧被刷,于是断开并不再接入,从日志入手来获取详细的情况

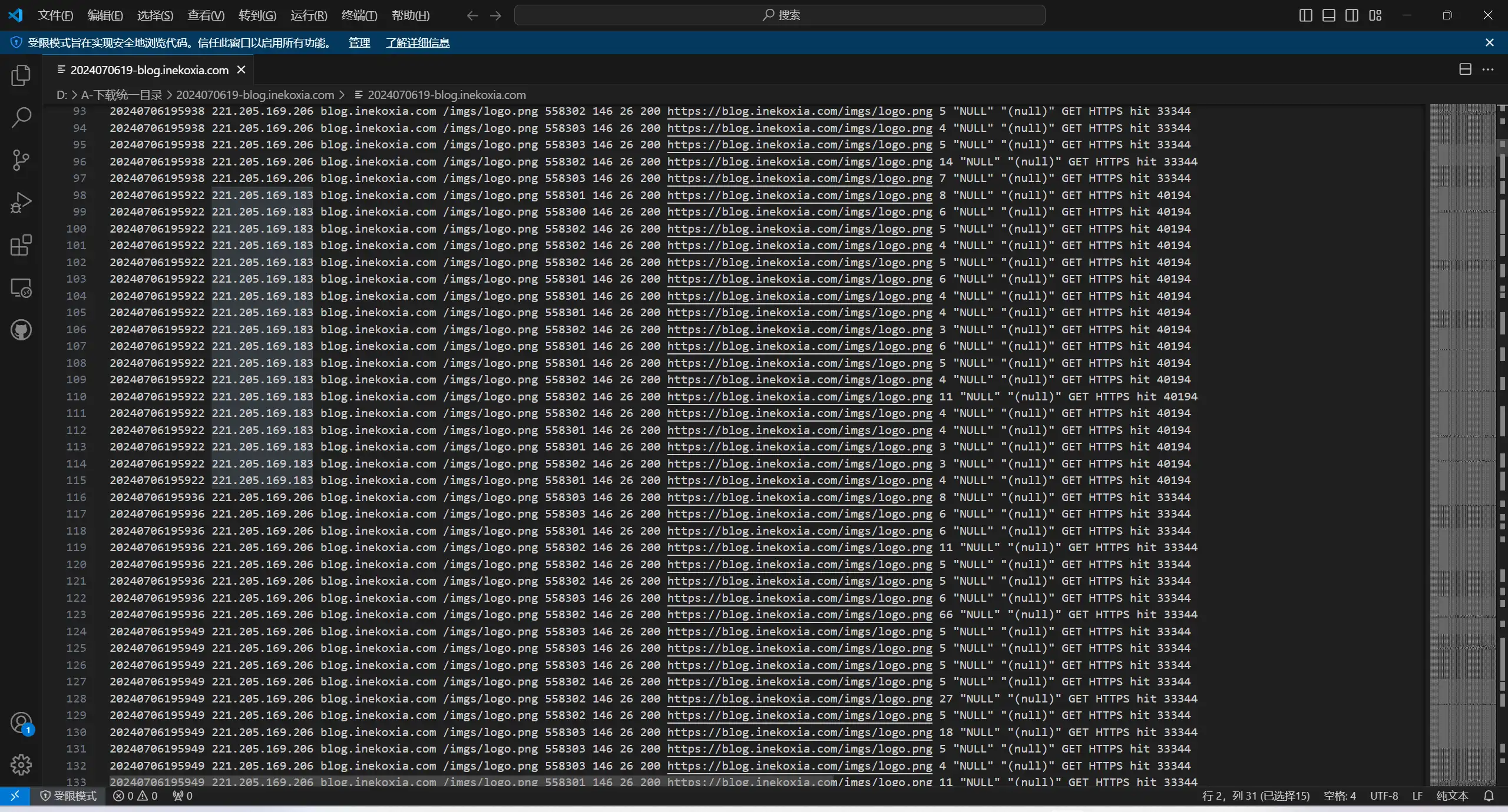

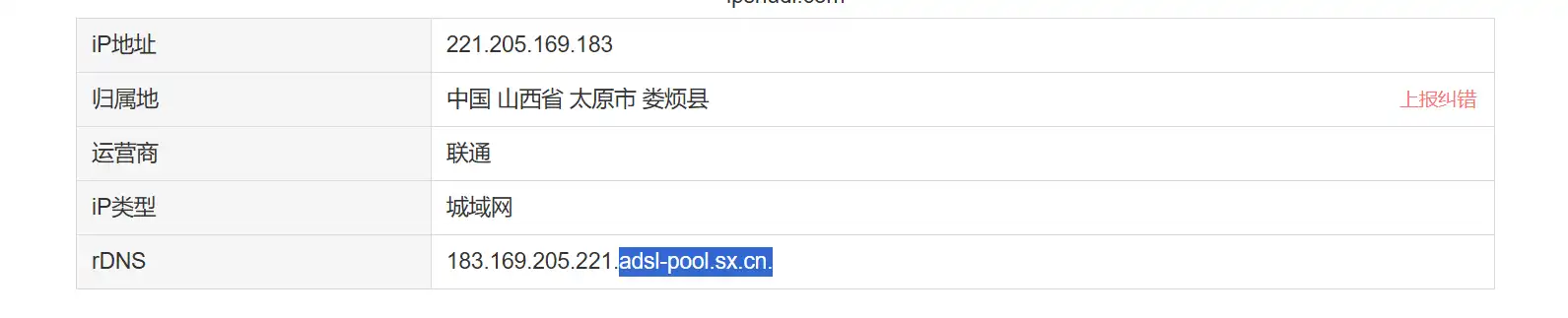

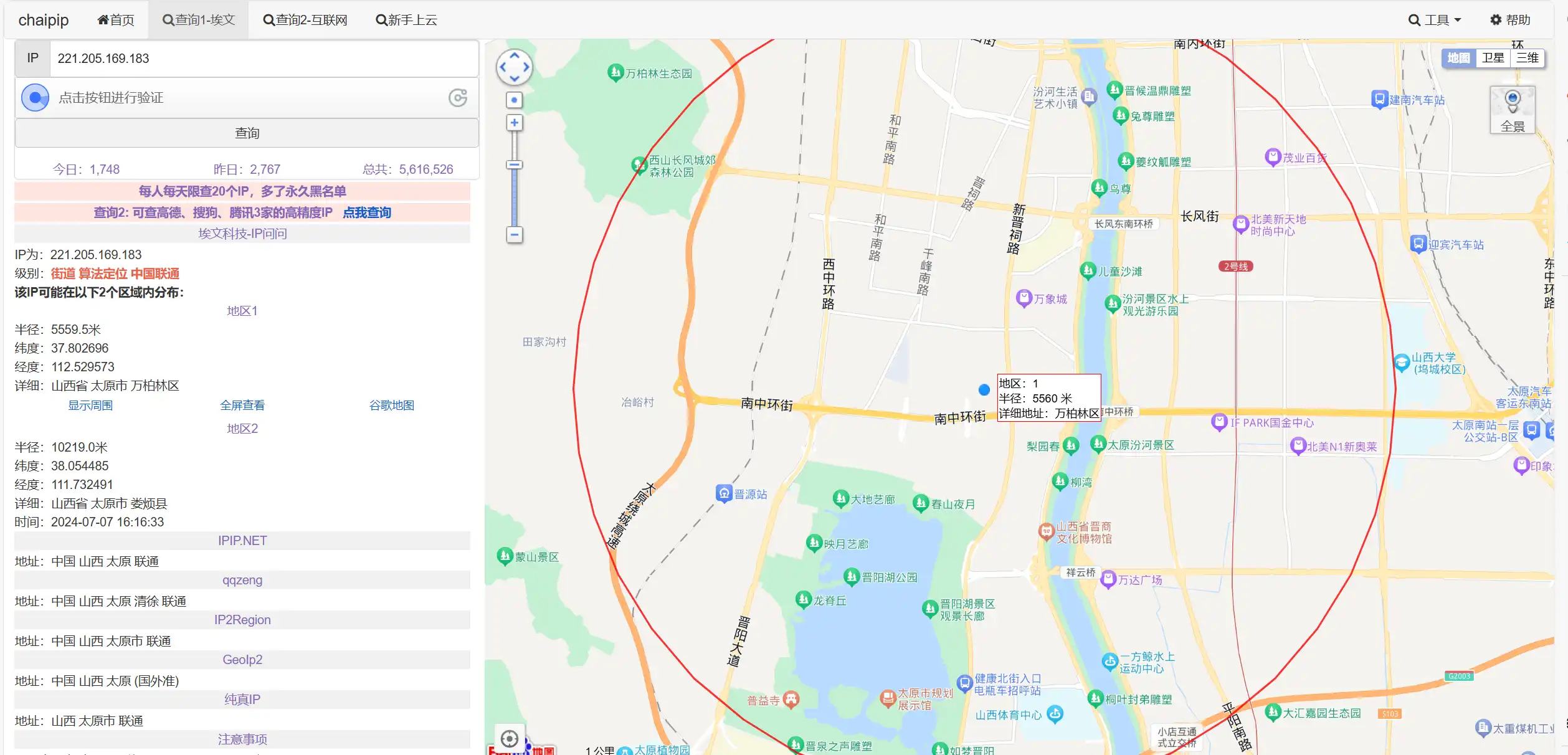

调取日志,发现站点底下的某一图片被两个不同的IP连续访问,且User-agant为空值,实锤了。根据IP反查归属地与运营商得知此IP来自山西太原联通的ADSL拨号池,推测攻击来源于家用宽带或是黑机房提供的拨号VPS。

处置

先是在CDN控制面板把该山西太原的拨号池IP段拉黑,因为这是拨号动态IP,单独拉黑IP不会起一点作用。

然后加强CDN层的QPS限制,缩小流量封顶阈值,根据文件类型和权重适当限速,拉黑异常的User-agant请求头,屏蔽所有海外来源IP。

但在这还是不能从根源上解决问题,于是我把站内所有图片资源大小压缩一遍再把图片资源迁出服务器,使套了CDN的站点主机与图片资源节点分离。前端资源则引用字节跳动的公共资源库,原图片资源移至海外多节点轮询切换,而国内CDN只负责加速除了图片与CSSJS等的站点资源。

总结

总有些现实生活不如意来网上找存在的老鼠屎干着损人不利己的事情,想必你在现实生活中一定没人疼没人爱吧,只能靠刷我这点流量来达到颅内高超,那我还真不在意。截至本文发稿前,本站的加速服务已全部恢复。话说回来,CDN被刷的事早已屡见不鲜,少的扣费几十几百多则上千上万的都有。建议新手站长们在接入CDN时一定要仔细检查面板的访问控制策略,避免造成更大的损失。

后续

2024.07.08更新:

其他群的一些群友也被这个IP段的给搞了,看来不只是针对我的。猜测可能是老鼠屎爬取了某个站点的友链针对性的大批量刷流,但目前原因还尚不明确故不发表观点,吃瓜等后续。。。

版权属于:JiuXia2025

本文链接:https://blog.inekoxia.com/index.php/archives/642.html

转载时须注明出处及本声明

3 条评论

七月份大部分博主都被山西的这个段的刷了,好像说是那些跑PCDN的人故意刷下载流量来平衡上传的量,我当时好像被刷了几百G的流量

|´・ω・)ノ 怎么又一个被刷的,最近看到很多站点都被刷了,还都是山西打出来的流量,难道都是同一个作案人员?

全是山西的段打来的,设置了一下访问限制他就刷不了量了。可能是家宽或者拨号VPS,IP全是拨号池出来的